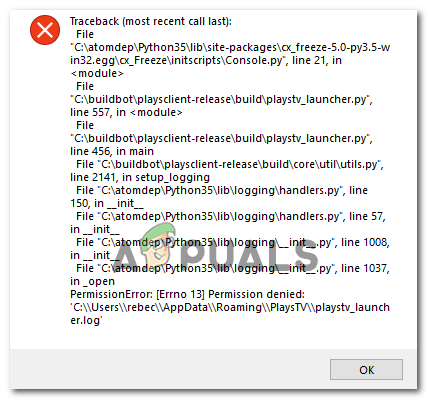

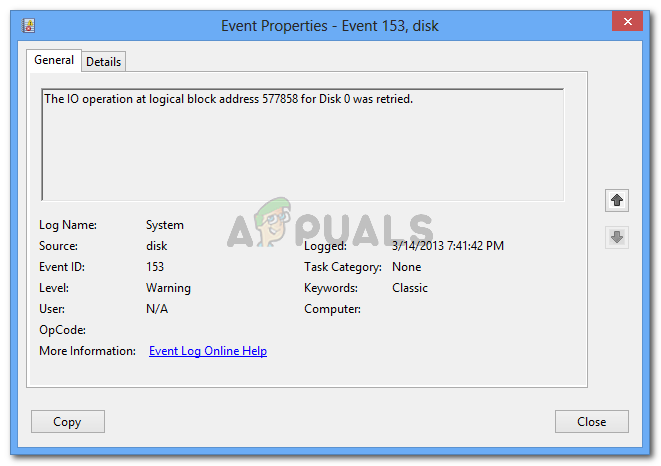

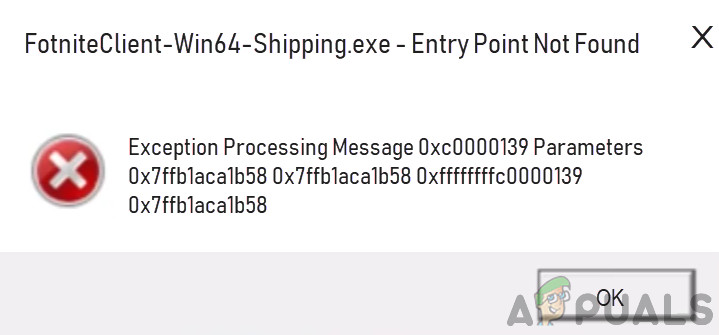

Plik natychmiastowe wsparcie program należący do rodziny trojanów wyświetla informacje kontaktowe na komputerze i wyświetla błędy z dziennika zdarzeń systemu Windows, aby oszukać użytkownika, że ma problem z komputerem. Ten program jest zwykle dołączany do innego oprogramowania, które można pobrać bezpłatnie z Internetu w zależności od potrzeb.

Po zainstalowaniu uruchomi się automatycznie po uruchomieniu systemu Windows i będzie okresowo wyświetlać komunikaty o błędach oraz informacje kontaktowe na pasku zadań lub na całym ekranie. Jeśli go klikniesz, wyświetli fałszywe informacje dotyczące komunikatów o błędach i dodatkowo nakłoni Cię do zadzwonienia pod numer wsparcia, na który rozmawia z Tobą fałszywy technik i próbuje przekonać Cię do zakupu.

W jaki sposób ta aplikacja / oszustwo zostało zainstalowane na moim komputerze?

Ważne jest, aby zrozumieć koncepcję, nawet jeśli niektórzy ludzie mogą uznać ten program za mylący, że istnieje nie jest to rzeczywisty problem w Twoim komputerze. Ten program jest zwykle instalowany za pośrednictwem innych programów, które nie informują w odpowiedni sposób, że obok nich zostanie zainstalowane inne oprogramowanie.

Dlatego bardzo ważne jest, abyś przeczytał wszystkie umowy licencyjne i sprawdził, czy instalowane jest jakiekolwiek dodatkowe oprogramowanie za każdym razem, gdy instalujesz jakiekolwiek darmowe oprogramowanie na swoim komputerze. Jeśli pojawi się jakakolwiek aplikacja „Niestandardowe lub zaawansowane” opcje podczas instalacji, kliknij je, aby sprawdzić, czy są jakieś 3r & DAplikacja party jest instalowana obok głównej. Ponadto, jeśli umowa licencyjna wymaga ciebie wyrażając zgodę na zainstalowanie programów innych firm przed zainstalowaniem aplikacji, zaleca się natychmiastowe anulowanie instalacji i usunięcie jej z komputera.

Jak usunąć to z mojego komputera?

Istnieją proste i proste sposoby, dzięki którym możesz wyłączyć to irytujące wyskakujące okienko i raz na zawsze usunąć je z komputera. Ten program może mieć różne nazwy i może występować w różnych instancjach na komputerze (na przykład na pasku zadań systemu Windows, na stronie internetowej, na całym ekranie itp.)

Istnieje kilka kroków, przez które przejdziemy, aby rozwiązać problem. Postępuj zgodnie z każdym z nich i nie przechodź do następnego przed zakończeniem poprzedniego.

Krok 1: Wyłączanie procesu za pomocą Menedżera zadań i paska zadań

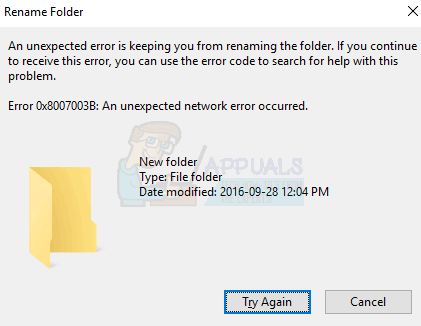

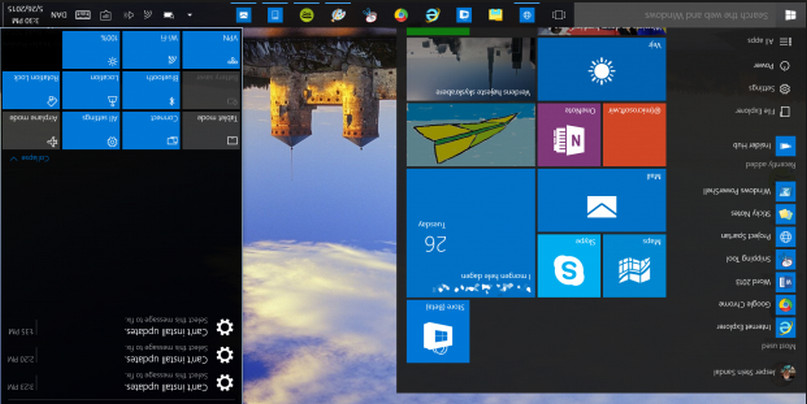

Jeśli cały ekran jest pokryty przypadkowymi wiadomościami i nie możesz uzyskać dostępu do komputera ręcznie, będziesz musiał zakończyć proces za pomocą Menedżera zadań. naciśnij Ctrl + Alt + Del więc możesz uruchomić Menedżera zadań. Po uruchomieniu menedżera zadań zakończyć wszystkie nieistotne procesy (w tym Google Chrome, Internet Explorer, Firefox, inne aplikacje innych firm itp.)

W tym przykładzie tylko komputer wydaje się niedostępny. Przejdź do menedżera zadań i zakończ wszystkie zadania. Twój komputer wróci do pulpitu.

Kolejne wystąpienie wirusa pojawiające się na pasku zadań. Pasek zadań z informacją o problemie wraz z infolinią będzie otwierał się po ustalonych odstępach czasu, nawet jeśli będziesz go wielokrotnie anulować.

Aby to wyłączyć, kliknij prawym przyciskiem myszy pasek zadań, wybierz „Paski narzędzi” i odznacz obecny fałszywy pasek narzędzi. Pasek narzędzi może mieć fałszywe nazwy, dlatego zaleca się wyłączenie ich wszystkich, aby zapobiec występowaniu tego zjawiska. Zwróć uwagę, że spowoduje to tylko wyłączenie go tymczasowo . Aby całkowicie usunąć złośliwe oprogramowanie / trojany z komputera, postępuj zgodnie z pełnym przewodnikiem.

Krok 2: Usuwanie trojana lub złośliwego oprogramowania

Teraz czas na prawdziwą część; musimy skutecznie usunąć wszystkie złośliwe oprogramowanie i trojany obecne na Twoim komputerze. Najpierw sprawdzimy, czy na Twoim komputerze są zainstalowane jakieś podejrzane aplikacje. Po ich odinstalowaniu pobierzemy różne wersje Malware Bytes i przeskanujemy Twój komputer, aby można go było wyczyścić.

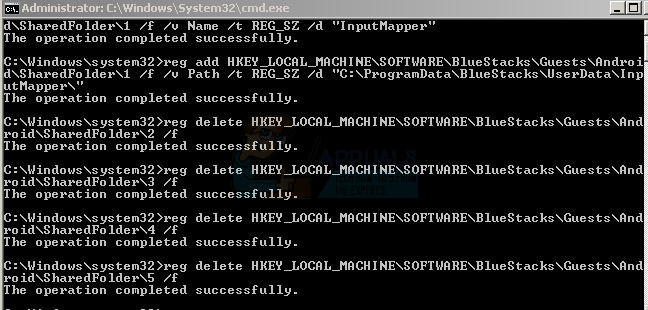

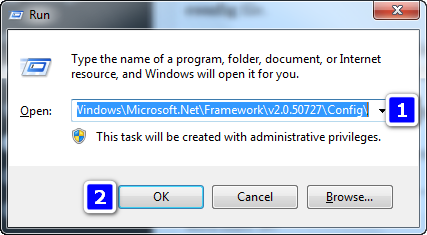

- Naciśnij Windows + R, wpisz „ appwiz. kpl ”W oknie dialogowym i naciśnij Enter.

- Po przejściu do programów i funkcji przejrzyj listę wszystkich zainstalowanych programów. Zwróć uwagę, że trojan będzie zamaskowany jako normalna aplikacja. Dokładnie przeszukaj listę i wypatruj aplikacji, których nie zainstalowałeś lub które wydają się podejrzane. Kliknij i wybierz „ Odinstaluj ”.

- Upewnij się, że wszystkie podejrzane programy są zainstalowane. Na komputerze może znajdować się więcej niż jedna aplikacja będąca trojanem lub złośliwym oprogramowaniem.

Teraz użyjemy AdwCleaner i Malwarebytes, aby usunąć oprogramowanie z komputera. Malwarebytes AdwCleaner, znany również w skrócie jako AdwCleaner, to darmowy program anty-adware opracowany przez Malwarebytes. Możesz przeskanować system za pomocą tej aplikacji w poszukiwaniu kluczy rejestru, skrótów i fałszywych rozszerzeń przeglądarki. Ta aplikacja może również wykryć inne bloatwares obecne na twoim komputerze.

- Przejdź do urzędnika Malwarebytes AdwCleaner i pobieranie Aplikacja.

- Zaakceptuj Warunki korzystania z usługi, klikając „ zgadzam się ”.

- Po znalezieniu zagrożeń naciśnij przycisk „ Czysty' Pamiętaj, że będziesz musiał ponownie uruchomić komputer, więc zapisz całą swoją pracę przed kontynuowaniem.

Teraz pobierzemy Malwarebytes i zainicjujemy pełne skanowanie w celu wyszukania wszelkich rozbieżności w komputerze.

- Nawigować do Oficjalna strona internetowa Malwarebytes i pobieranie oprogramowanie.

- Po pobraniu pliku wykonywalnego zainstalować oprogramowanie na twoim komputerze.

- Teraz uruchom skanowanie i pozwól mu się zakończyć. Skanowanie całego komputera może zająć trochę czasu.

- Jeśli zauważysz jakiekolwiek rozbieżności, kliknij „ Czysty ”, Aby usunąć go z komputera.

Teraz, aby uzyskać nasz stan umysłu, zainstalujemy Hitman Pro i przeskanuj nasz komputer, aby sprawdzić, czy zostały jakieś resztki.

- Przejdź do urzędnika Hitman Pro stronie internetowej i pobierz wykonywalne oprogramowanie i zapisz je w dostępnej lokalizacji.

- Zaakceptować umowę licencyjną i kontynuuj instalację. Będziesz mieć możliwość zainstalowania oprogramowania w całości lub po prostu uruchomienia jednorazowego skanowania. Wybierz to, co jest możliwe.

- Hitman rozpocznie teraz skanowanie twojego komputera. Poczekaj, aż się zakończy i nie anuluj na żadnym etapie.

- Po zakończeniu skanowania i znalezieniu złośliwych plików zostaniesz o tym powiadomiony. Pozbądź się ich i uruchom ponownie komputer. W tym przykładzie znaleziono trzy główne zagrożenia oraz wiele śledzących plików cookie.

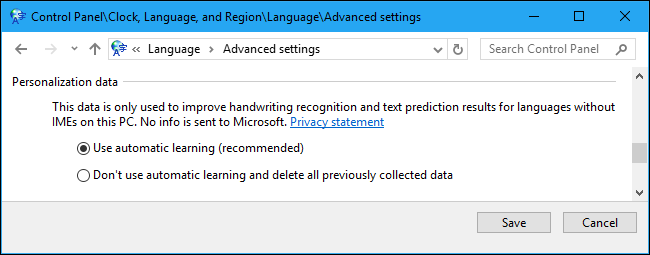

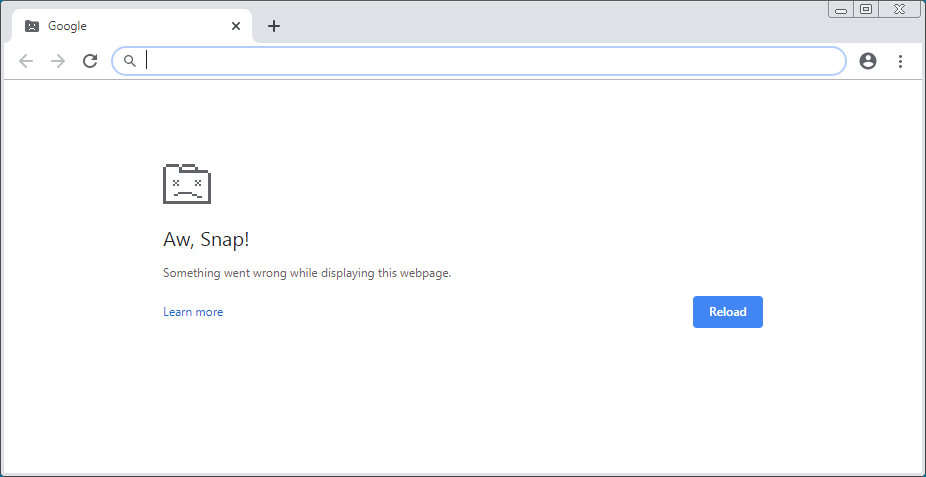

Na koniec wyczyścimy pliki cookie w Twojej przeglądarce i zresetujemy wszystkie rozszerzenia, aby oszustwo zostało usunięte z przeglądarki, jeśli jest obecne.

Wymieniliśmy metodę czyszczenia danych przeglądania w przeglądarce Google Chrome. Inne przeglądarki mogą mieć nieco inne metody czyszczenia danych.

- Rodzaj ' chrome: // settings ”Na pasku adresu przeglądarki Google Chrome i naciśnij Enter. Otworzy się ustawienia przeglądarki.

- Przejdź na dół strony i kliknij „ zaawansowane ”.

- Po rozwinięciu menu Zaawansowane w sekcji „ Prywatność i ochrona ', Kliknij ' Wyczyść dane przeglądania ”.

- Pojawi się kolejne menu potwierdzające pozycje, które chcesz wyczyścić wraz z datą. Wybierz ' początek czasu ”, Zaznacz wszystkie opcje i kliknij„ Wyczyść dane przeglądania ”.

- Teraz uruchom ponownie przeglądarkę po zapisaniu całej pracy.

- Otwórz ponownie Chrome, wpisz adres „ chrome: // extensions ”Na pasku adresu i naciśnij Enter. Wszystkie zainstalowane rozszerzenia zostaną wymienione tutaj. Powinieneś usunąć wszystkie rozszerzenia, które uważasz za podejrzane, chociaż zalecamy wyłączenie wszystkich rozszerzeń, jeśli komputer jest zainfekowany. Uruchom ponownie komputer po czyszczeniu i sprawdź, czy problem nadal występuje.

Skończyliśmy z czyszczeniem! Miejmy nadzieję, że Twój problem zostanie rozwiązany. Teraz zawsze szukaj tego rodzaju oprogramowania, aby nie musieć powtarzać tych kroków ponownie.

Uwaga: Appuals nie ma powiązań z żadnym z wymienionych programów. Zostały wymienione wyłącznie w celu pomocy czytelnikowi. Zainstaluj i używaj całego oprogramowania na własne ryzyko.

5 minut czytania