Ilustracja cyberbezpieczeństwa

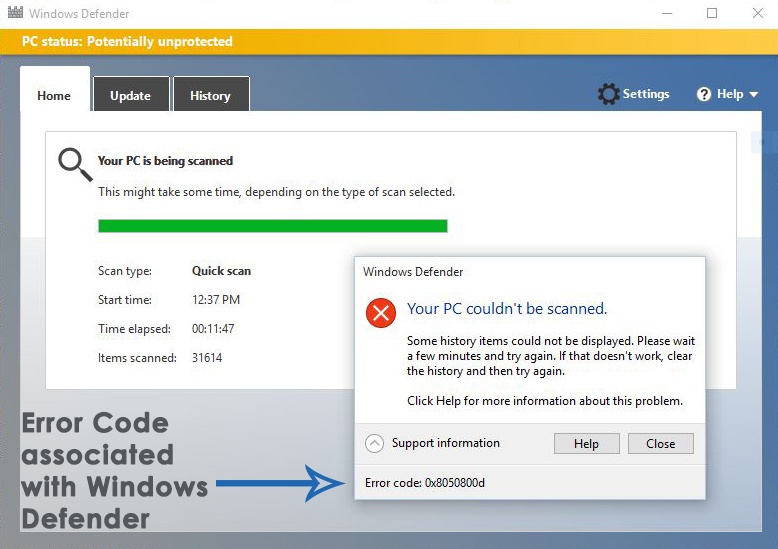

Wydaje się, że profesjonalna grupa hakerska dysponująca zaawansowanymi technikami przeprowadzania phishingu i innych form ataków złośliwego oprogramowania zmienia kierunek. Z wyraźnym celem przedkładania jakości nad ilość, niesławna grupa hakerów TA505 dokonała zmiany przy użyciu nowej formy złośliwego kodu o nazwie AndroMut. Co ciekawe, szkodliwe oprogramowanie wydaje się być inspirowane przez Andromedę. Pierwotnie zaprojektowany przez inną grupę hakerską, Andromeda był jednym z największych botnetów złośliwego oprogramowania na świecie jeszcze w 2017 roku. Botnety oparte na kodzie Andromedy z powodzeniem wykonały ładunek na kilku podejrzanych i podatnych na ataki komputerach z systemem operacyjnym Windows. Wydaje się, że AndroMut jest w dużej mierze oparty na tym samym kodzie Andromedy, wskazującym na możliwą współpracę między grupami hakerów.

Wydaje się, że jedna z odnoszących największe sukcesy grup cyberprzestępczych, która nazywa siebie TA505, zmieniła swoją taktykę. W ramach najnowszej złośliwej kampanii polegającej na atakowaniu i kradzieży informacji finansowych grupa zajmuje się dystrybucją nowej formy złośliwego oprogramowania. Wydaje się, że grupa TA505 nie jest skierowana do dużej liczby osób w ramach zwrotu, ale szuka banków i innych usług finansowych. Nawiasem mówiąc, punkt wejścia lub początek pozostaje ten sam, ale wydaje się, że zamierzony cel i skupienie się na zorganizowanym sektorze finansowym. Nawiasem mówiąc, firmom finansowym w USA, Zjednoczonych Emiratach Arabskich i Singapurze zaleca się zachowanie wysokiej czujności i szukanie podejrzanych treści. Niektóre z najczęstszych punktów ataku to e-maile wyglądające jak oficjalne.

Grupa TA505 korzysta z bazy Andromeda do opracowywania i wdrażania AndroMut

Wydaje się, że niesławna grupa TA505 zwiększyła swoją intensywność w ciągu ostatniego miesiąca i kontynuowała z taką samą zaciekłością. Nie próbuje już przeprowadzać losowych fal ataków, które mają na celu przejęcie kontroli nad maszynami ofiar. Innymi słowy, masowe e-maile phishingowe nie są już preferowaną taktyką. Zamiast tego grupa TA505 znacznie zmniejszyła liczbę ataków i wyraźnie przestawiła się na ataki bardziej ukierunkowane.

Niezły opis od @proofpoint

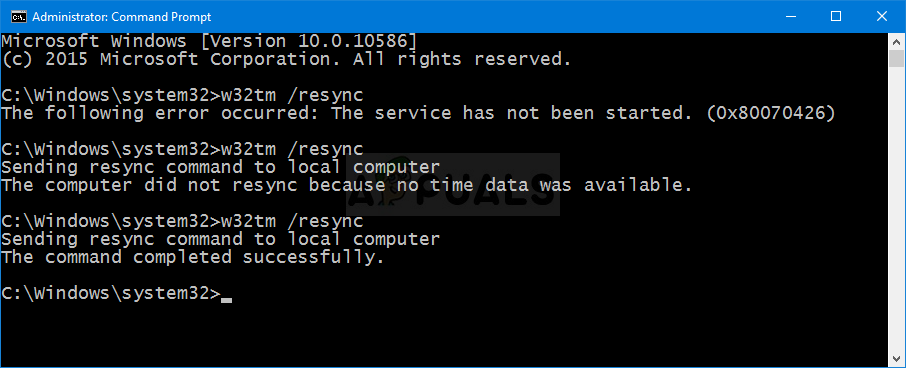

badacze omawiają dwie odrębne kampanie przeprowadzone przez TA505, które wykorzystywały AndroMut do pobrania FlawedAmmyy. AndroMut jest napisany w C ++ i jest rodzajem downloadera.

Blog: https://t.co/vIDcrhKQ3z

Próbki: https://t.co/QM83SVr0GA pic.twitter.com/TNO7COhcl0

- InQuest (@InQuest) 3 lipca 2019 r

Na podstawie analizy kilku podejrzanych e-maili oraz innych form komunikacji elektronicznej i mediów, badacze cyberbezpieczeństwa z Dowód wskazali, że grupa hakerów wydaje się atakować pracowników banków i innych dostawców usług finansowych. Naukowcy odkryli również użycie nowej formy wyrafinowanego złośliwego oprogramowania. Naukowcy nazywają go AndroMut i odkryli, że złośliwe oprogramowanie ma wiele podobieństw do Andromedy. Zaprojektowana i wdrożona przez zupełnie inną grupę hakerów, Andromeda była jedną z najlepiej wykonanych, niebezpiecznych i jedną z największych sieci botnetów szkodliwego oprogramowania na świecie. Aż do 2017 roku Andromeda rozprzestrzeniała się bardzo szybko iz powodzeniem instalowała się na podatnych na ataki komputerach z systemem operacyjnym Windows.

W jaki sposób grupa TA505 przeprowadza atak złośliwego oprogramowania?

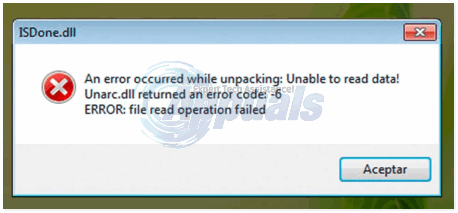

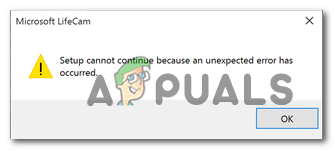

Podobnie jak większość ataków drugiej grupy TA505, nowe złośliwe oprogramowanie AndroMut jest również rozpowszechniane za pośrednictwem wyglądających na legalne wiadomości e-mail. Ataki phishingowe obejmują wiadomości e-mail, które wyglądają i są bardzo oficjalne i autentyczne. Takie e-maile zazwyczaj zawierają faktury i inne dokumenty rzekomo związane z bankowością i finansami. Wiadomości e-mail używane do phishingu są często tworzone z wielką starannością. Chociaż kilka wiadomości e-mail zawiera popularny dokument PDF, wiadomości phishingowe z grupy TA505 wydają się polegać na dokumentach Word.

https://twitter.com/rsz619mania/status/1146387091598667777

Gdy niczego nie podejrzewająca ofiara otworzy zasznurowany dokument Word, grupa polega na inżynierii społecznej, aby kontynuować atak. Może się to wydawać skomplikowane, ale w rzeczywistości atak opiera się na dość starożytnej metodzie „makr” w dokumencie programu Word. Cele są informowani, że informacje są „chronione” i muszą mieć możliwość edycji, aby zobaczyć ich zawartość. Dzięki temu możliwe jest tworzenie makr i dostarczanie AndroMut do maszyny. To złośliwe oprogramowanie dyskretnie pobiera FlawedAmmyy. Po zainstalowaniu obu komputerów ofiary są w pełni zagrożone.

Co to jest AndroMut i jak działa wielostopniowe złośliwe oprogramowanie?

TA505 używa obecnie AndroMut jako pierwszego etapu w dwuetapowym ataku. Innymi słowy, AndroMut to pierwsza część udanej infekcji i kontroli komputerów ofiar. Po udanej penetracji AndroMut wykorzystuje infekcję, aby dyskretnie zrzucić drugi ładunek na zaatakowaną maszynę. Drugi ładunek złośliwego kodu nosi nazwę FlawedAmmyy. Zasadniczo FlawedAmmyy to potężny i wydajny trojan zdalnego dostępu lub RAT.

Agresywny RAT FlawedAmmyy drugiego stopnia to zjadliwe złośliwe oprogramowanie, które zapewnia zdalny dostęp do komputerów ofiar. Atakujący mogą uzyskać zdalne uprawnienia administracyjne. Wewnątrz osoby atakujące mają pełny dostęp do plików, poświadczeń i nie tylko.

Nawiasem mówiąc, dane same w sobie nie są celem. Innymi słowy, kradzież danych nie jest głównym celem. W ramach pivota grupa TA505 poszukuje informacji, które dają im dostęp do wewnętrznej sieci banków i innych instytucji finansowych.

TA505 uruchamia złośliwe oprogramowanie AndroMut https://t.co/Gv0krE1U66 pic.twitter.com/dStN33FsUy

- C_138 (@ C_138) 3 lipca 2019 r

Grupa TA505 podąża za pieniędzmi, mówią eksperci:

Mówiąc o działalności grupy hakerskiej, Chris Dawson, kierownik wywiadu zagrożeń w Dowód powiedział: „Przejście A505 na dystrybucję RAT i downloaderów w znacznie bardziej ukierunkowanych kampaniach niż wcześniej stosowane w przypadku trojanów bankowych i oprogramowania ransomware, sugeruje fundamentalną zmianę w ich taktyce. Zasadniczo grupa dąży do infekcji o wyższej jakości z potencjałem do długoterminowej monetyzacji - jakość ponad ilość. ”

Cyberprzestępcy zasadniczo dostosowują swoje ataki i wybierają cele, zamiast przeprowadzać masowe kampanie e-mailowe i mieć nadzieję, że złapią ofiary. Chcą danych, a co ważniejsze, poufnych informacji, aby ukraść pieniądze. Najnowsza zmiana jest w zasadzie tylko przykładem hakerów śledzących rynek i pieniądze. Dlatego zmiana strategii nie powinna być traktowana jako trwała, zauważył Dawson: „To, co nie jest jasne, to ostateczny wynik lub koniec tej zmiany. A505 bardzo podąża za pieniędzmi, dostosowując się do światowych trendów i eksplorując nowe obszary geograficzne i nowe ładunki, aby zmaksymalizować zyski ”.

Tagi złośliwe oprogramowanie