Konfigurowanie reguł przychodzących i wychodzących w Amazon jest bardzo ważne ze względów bezpieczeństwa oraz w celu spełnienia naszych osobistych lub biznesowych potrzeb. Na przykład, jeśli planujesz hostować aplikację internetową na swojej instancji Amazon EC2, musisz włączyć komunikację przychodzącą HTTPS, aby świat zewnętrzny mógł dotrzeć do hostowanej aplikacji internetowej.

Jeśli Twoja instancja Amazon EC2 musi dotrzeć do serwerów poczty e-mail hostowanych gdzieś w Internecie, musisz włączyć komunikację wychodzącą IMAP, POP3 i SMTP.

Część I: Skonfiguruj reguły ruchu przychodzącego, włączając HTTPS

W pierwszej części pokażemy, jak skonfigurować reguły ruchu przychodzącego, włączając protokół HTTPS. HTTPS (Hypertext Transfer Protocol Secure) służy do bezpiecznej komunikacji między przeglądarką internetową a witryną internetową (serwerem sieciowym).

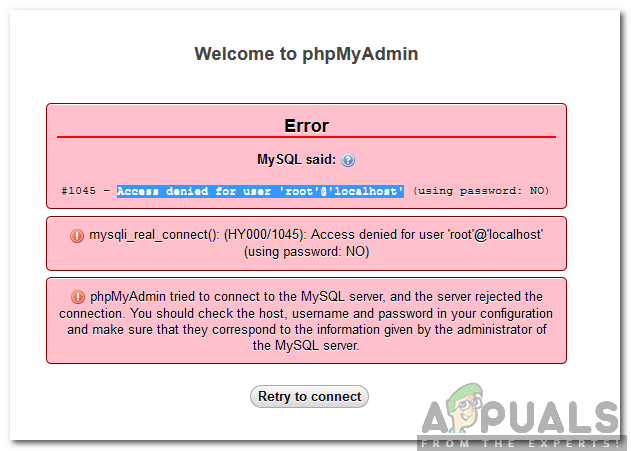

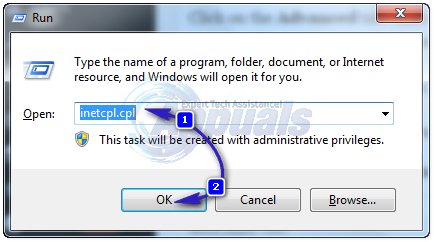

- Zaloguj się do Konsola zarządzania AWS

- Kliknij Uruchomione instancje

- Wybierz instancja

- Kliknij na Opis kartę i nawigować do Grupy bezpieczeństwa po prawej stronie okna, jak pokazano na zrzucie ekranu poniżej.

W obszarze Grupy zabezpieczeń można znaleźć trzy grupy, w tym:

- Launch-wizard-3 - nazwa grupy bezpieczeństwa. Służy do konfigurowania reguł przychodzących i wychodzących dla instancji EC2. W naszym przypadku nazwa to Launch-wizard-3.

- reguły wewnętrzne - utwórz reguły przychodzące służące do definiowania komunikacji przychodzącej do Twojej instancji Amazon EC2. Klikając widok, możesz zobaczyć istniejące reguły przychodzące.

- zasady wychodzące - utwórz reguły wychodzące służące do definiowania komunikacji wychodzącej do Twojej instancji Amazon EC2. Klikając widok, możesz zobaczyć istniejące reguły ruchu wychodzącego.

- Kliknij Launch-wizard-3 aby skonfigurować reguły bezpieczeństwa

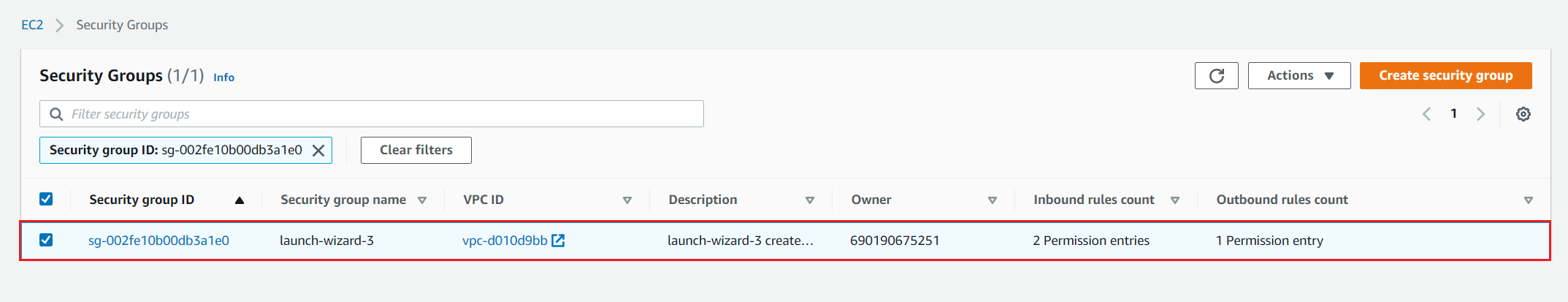

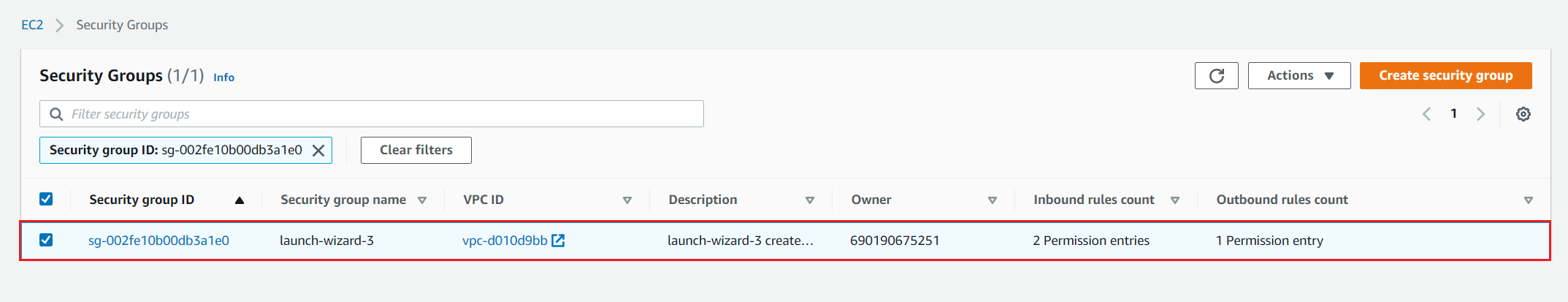

- Pod Grupa bezpieczeństwa kliknij grupę bezpieczeństwa powiązaną z naszą instancją. W naszym przypadku jest to tzw. Identyfikator grupy bezpieczeństwa sg-002fe10b00db3a1e0 .

- Kliknij Reguły wewnętrzne a następnie kliknij Edytuj reguły przychodzące

- Pod Reguły wewnętrzne Kliknij Dodaj regułę

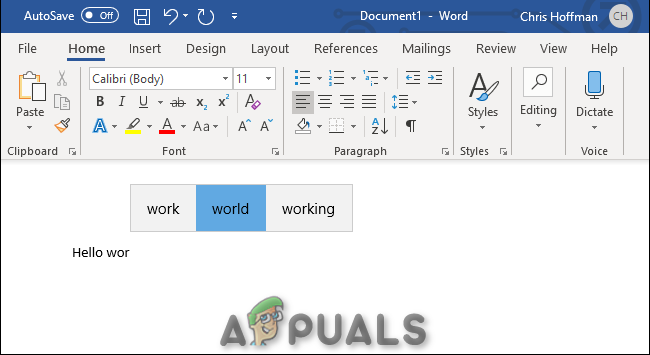

- Skonfiguruj regułę w następujący sposób:

- Rodzaj - z listy wybierz HTTPS. Możesz wybrać wspólny protokół, taki jak SSH (dla instancji systemu Linux), RDP (dla instancji systemu Windows) lub inne. Możesz także ręcznie wprowadzić niestandardowy port lub zakresy portów. Istnieje możliwość skonfigurowania ponad 30 protokołów. Jeśli chcesz włączyć protokoły DNS, IMAP, SMTP lub inne, możesz to zrobić, wykonując tę samą procedurę, co w przypadku konfiguracji protokołu HTTPS.

- Protokół - domyślnie użyje protokołu TCP. Typ protokołu, na przykład TCP lub UDP. Zapewnia dodatkowy wybór dla protokołu ICMP.

- Zakres portów - gdy wybierzesz HTTPS jako typ reguły, automatycznie przypisze 443 jako domyślny port. W przypadku niestandardowych reguł i protokołów można ręcznie wprowadzić numer portu lub zakres portów.

- Źródło - określ pojedynczy adres IP lub zakres adresów IP w notacji CIDR (na przykład 203.0.113.5/32), który powinien dotrzeć do naszej instancji EC2. W naszym przypadku wybierzemy Gdziekolwiek . Spowoduje to automatyczne dodanie zakresu IPv4 i IPv6 0.0.0 / 0 i :: / 0 co oznacza, że każdy host z dowolnego identyfikatora sieci może połączyć się z naszą instancją EC2. Jeśli łączysz się zza zapory sieciowej, potrzebujesz zakresu adresów IP używanego przez komputery klienckie. Możesz określić nazwę lub identyfikator innej grupy zabezpieczeń w tym samym regionie. Aby określić grupę zabezpieczeń na innym koncie AWS (tylko EC2-Classic), należy poprzedzić ją identyfikatorem konta i ukośnikiem, na przykład 111122223333 / OtherSecurityGroup.

- Opis (opcjonalnie - Opis reguły grupy zabezpieczeń.

- Kliknij Zapisz zasady. Pomyślnie utworzyłeś regułę ruchu przychodzącego. Możesz z powodzeniem połączyć się z aplikacją internetową hostowaną na instancji Amazon EC2.

Część II: Skonfiguruj ruch wychodzący, włączając IMAP, POP3 i SMTP:

W drugiej części pokażemy, jak skonfigurować regułę ruchu wychodzącego, włączając protokoły IMAP, POP3 i SMTP. IMAP (Internet Message Access Protocol) i POP3 (Post Office Protocol 3) to protokoły do odbierania wiadomości e-mail, a SMTP (Simple Mail Transfer Protocol) to protokoły do wysyłania wiadomości e-mail.

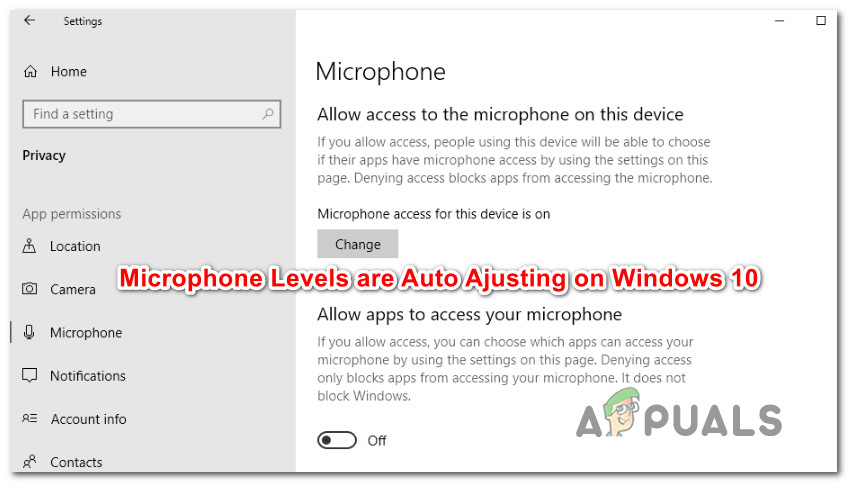

- Otwórz swoją grupę bezpieczeństwa

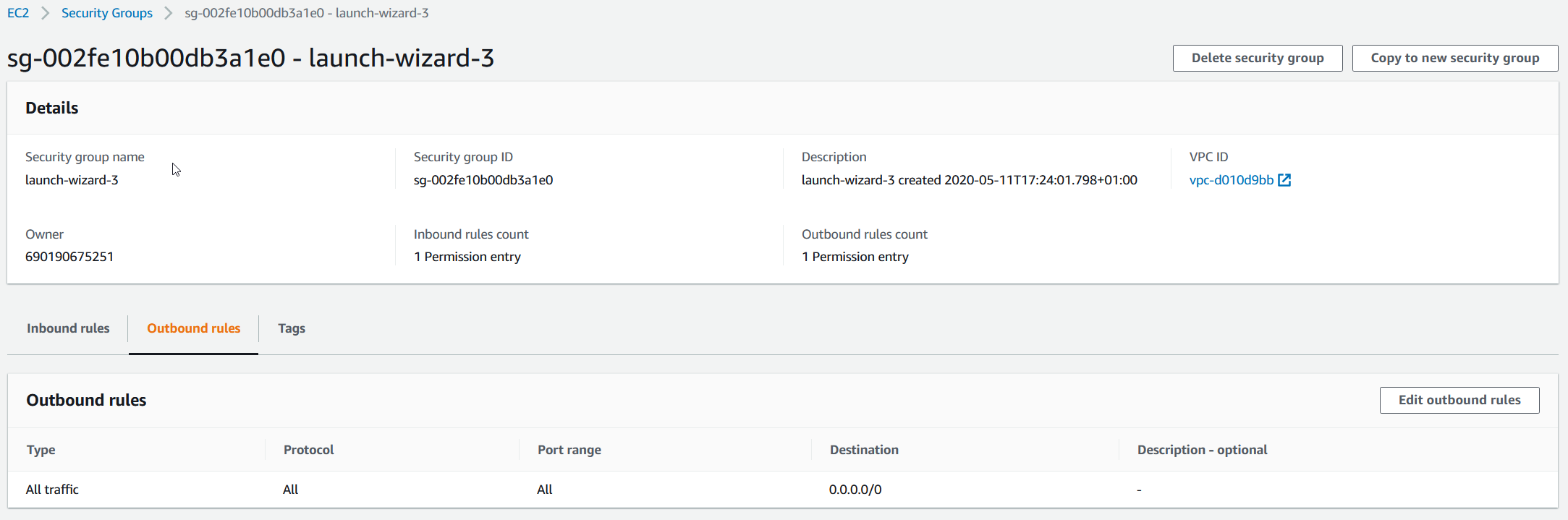

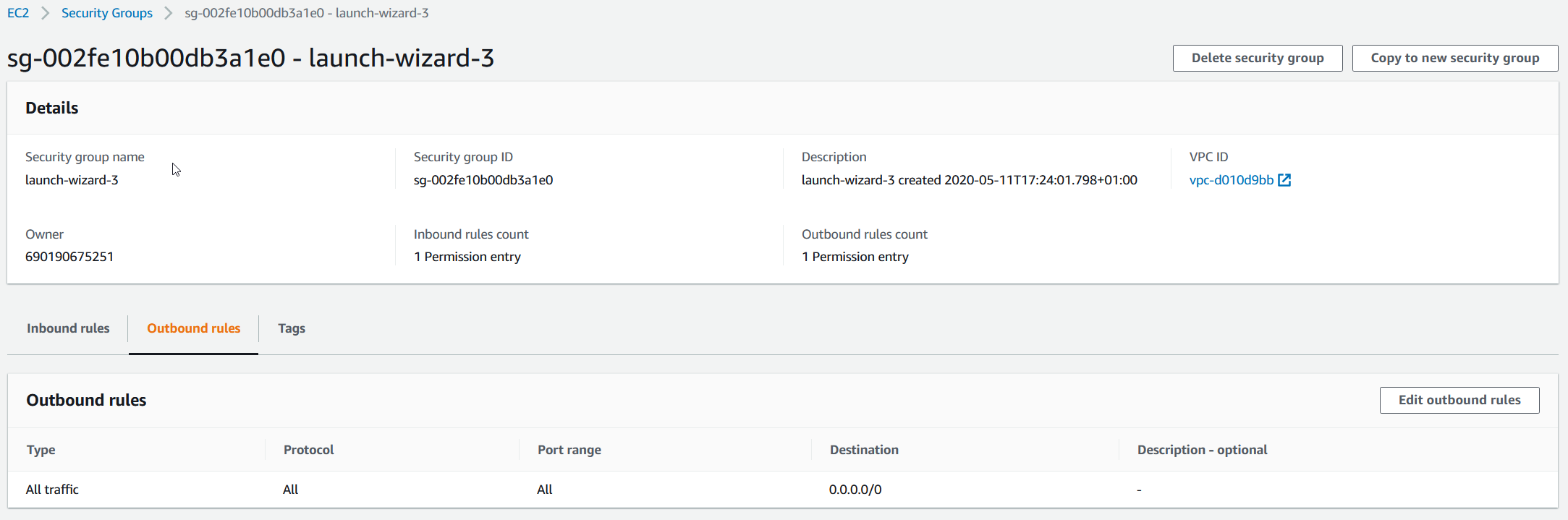

- Kliknij Reguły wychodzące . Jak widać na poniższym zrzucie ekranu, dla instancji Amazon EC2 tworzona jest jedna reguła wychodząca. Reguła jest nazwana Cały ruch, i służy do umożliwienia wszelkiej komunikacji wychodzącej z instancji Amazon EC2 do świata zewnętrznego.

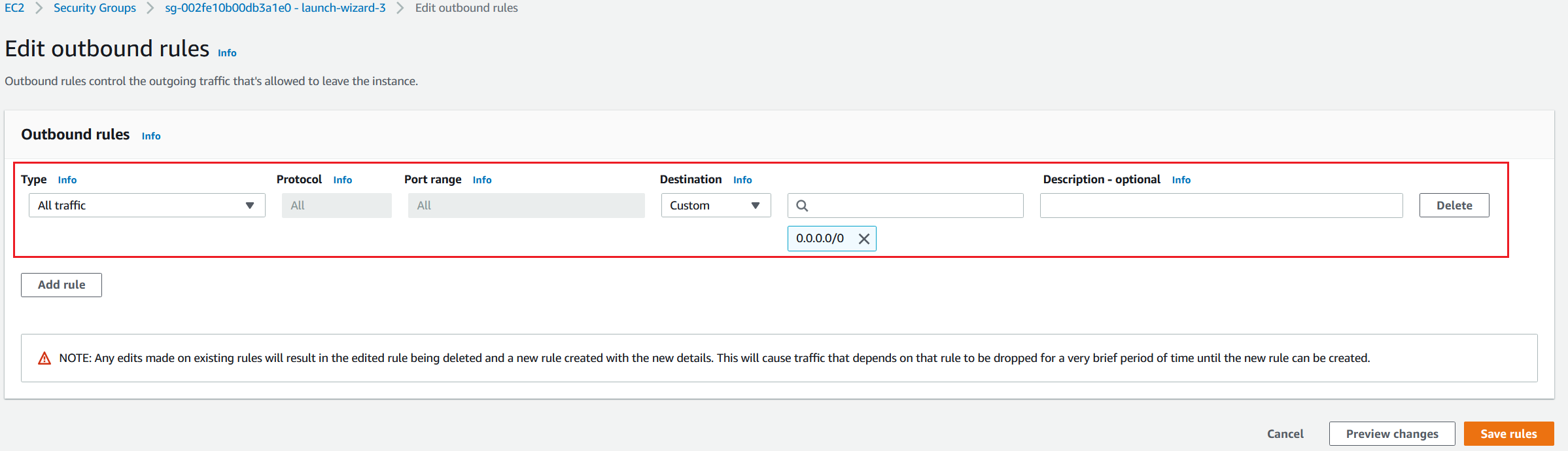

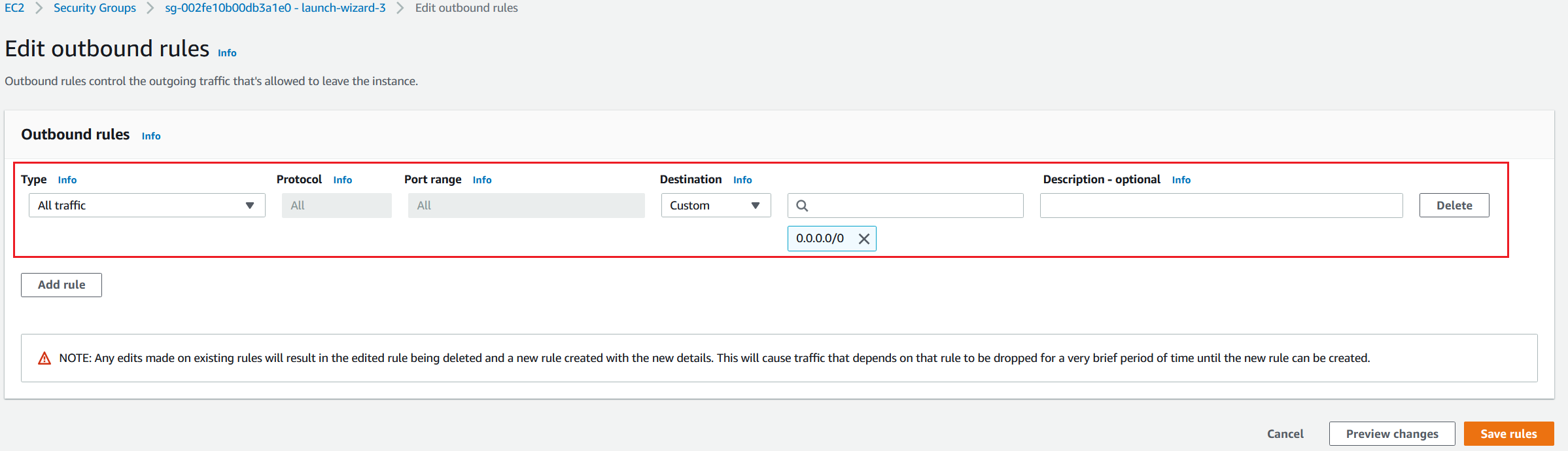

- Kliknij Edytuj reguły ruchu wychodzącego i usuń Cały ruch regułę, klikając Usunąć

- Kliknij Dodaj regułę aby utworzyć nową regułę

- Skonfiguruj regułę w następujący sposób:

- Rodzaj - z listy wybierz IMAPS.

- Protokół - domyślnie użyje protokołu TCP. Typ protokołu, na przykład TCP lub UDP. Zapewnia dodatkowy wybór dla protokołu ICMP.

- Zakres portów - gdy wybierzesz IMAPS jako typ reguły, automatycznie przypisze 993 jako domyślny port.

- Źródło - określ pojedynczy adres IP lub zakres adresów IP w notacji CIDR (na przykład 203.0.113.5/32), który powinien dotrzeć do naszej instancji EC2. W naszym przypadku zezwolimy tylko na dostęp do określonego publicznego adresu IP .

- Opis (opcjonalnie - Opis reguły grupy zabezpieczeń 6. Kliknij Dodaj regułę i utwórz regułę dla POP3S i SMTPS

7. Kliknij Zapisz zasady. Pomyślnie utworzyłeś trzy reguły ruchu wychodzącego.

8. Zaloguj się do instancji Amazon EC2 i sprawdź, czy reguły zostały pomyślnie zastosowane.

Tagi AWS 3 minuty czytania