Branża technologiczna stara się naprawić (lub przynajmniej złagodzić) dwie nowe luki wykryte przez badaczy bezpieczeństwa pod koniec 2017 roku. Meltdown i Widmo trafiają na nagłówki gazet na całym świecie i nie bez powodu - te dwie wady dotyczą prawie każdego urządzenia napędzanego procesorem Intel, AMD lub ARM wyprodukowanym w ciągu ostatnich 20 lat.

Luki te mogą mieć wpływ na smartfony, komputery stacjonarne, laptopy, serwery w chmurze, a lista jest długa. Należy pamiętać, że nie jest to wyłącznie problem firmy Microsoft - dotyczy to wszystkich innych dostawców systemów operacyjnych.

Czym są Meltdown i Spectre?

Dubbingowane Meltdown i Widmo , te dwie luki umożliwiają atakującemu wykorzystanie krytycznych luk w nowoczesnych procesorach w celu uzyskania dostępu do chroniona pamięć jądra . Mając odpowiedni zestaw umiejętności, haker mógłby teoretycznie wykorzystać je do złamania uprzywilejowanej pamięci procesora i uruchomienia złośliwego kodu w celu uzyskania dostępu do niezwykle wrażliwej zawartości pamięci. Ta zawartość pamięci może zawierać hasła, naciśnięcia klawiszy, dane osobowe i inne cenne informacje.

Ten zestaw luk w zabezpieczeniach pokazuje, że można je ominąć izolacja przestrzeni adresowej - podstawa integralności procesora od 1980 roku. Do tej pory izolacja przestrzeni adresowej był uważany za bezpieczny mechanizm izolacji między aplikacjami użytkownika a systemem operacyjnym oraz między dwiema aplikacjami.

Wszystkie nowoczesne procesory używają szeregu podstawowych procesów, aby przyspieszyć żądania. Meltdown i Widmo wykorzystać czas, w którym pojawiają się różne instrukcje, aby wyodrębnić dane wrażliwe lub osobiste. Chociaż eksperci ds. Bezpieczeństwa ustalili, że Spectre jest trudniejsze do wykorzystania niż Meltdown, wydaje się, że może wyrządzić znacznie więcej szkód niż Meltdown.

Jak to wpływa na Ciebie?

Podczas Meltdown omija izolację między aplikacjami użytkownika a systemem operacyjnym, Widmo zrywa izolację między dwoma różnymi aplikacjami. Być może najbardziej niepokojącą rzeczą w Spectre jest to, że hakerzy nie muszą już znajdować luki w programie - teoretycznie możliwe jest oszukanie programów, które stosują najlepsze praktyki, do wycieku poufnych informacji, nawet jeśli prowadzą one solidny sklep z zabezpieczeniami.

Gdybyśmy mieli być całkowicie pesymistyczni co do zagrożenia bezpieczeństwa, żadna aplikacja nie może być już uważana za w 100% bezpieczną. Chociaż nie odnotowano żadnych potwierdzonych ataków wykorzystujących Spectre i Meltdown, są szanse, że hakerzy czarnego kapelusza już zastanawiają się, jak zdobyć twoje dane, wykorzystując te luki.

Łatki bezpieczeństwa

Niestety jest to luka w zabezpieczeniach na poziomie chipa, której nie można całkowicie naprawić za pomocą aktualizacji oprogramowania. Ponieważ wymaga modyfikacji jądra systemu operacyjnego, jedyną trwałą poprawką, która całkowicie wyeliminuje naruszenia, jest przeprojektowanie architektury (innymi słowy, wymiana procesora). To pozostawiło dużym graczom w branży technologicznej niewielki wybór. Ponieważ nie są w stanie zastąpić procesora wszystkich wcześniej wydanych urządzeń, ich największą nadzieją jest maksymalne ograniczenie ryzyka za pomocą poprawek bezpieczeństwa.

Wszyscy dostawcy systemów operacyjnych wydali (lub mają wydać) poprawki zabezpieczeń, aby wyeliminować luki. Jednak poprawka ma swoją cenę - oczekuje się, że poprawki bezpieczeństwa spowalniają wszystkie urządzenia, których dotyczy problem, w zakresie od 5 do 30 procent z powodu fundamentalnych zmian w sposobie obsługi pamięci przez jądro systemu operacyjnego.

Rzadko się zdarza, aby wszyscy wielcy gracze spotykali się, aby naprawić te błędy, ale jest to również dobry wskaźnik tego, jak poważny jest ten problem. Bez zbytniej paniki, dobrym zwyczajem jest obserwowanie aktualizacji zabezpieczeń i upewnianie się, że oferujesz swojemu urządzeniu najlepszą możliwą ochronę przed tymi lukami. Aby pomóc Ci w tym zadaniu, przygotowaliśmy listę poprawek dotyczących dwóch luk w zabezpieczeniach.

Jak chronić się przed lukami bezpieczeństwa procesora Meltdown i Spectre

Poniżej znajdziesz listę sposobów ochrony przed lukami Meltdown i Spectre. Przewodnik jest podzielony na serię podtytułów z najbardziej popularną gamą urządzeń dotkniętych tymi lukami. Postępuj zgodnie z instrukcją odpowiednią dla Twojego urządzenia i pamiętaj, aby ponownie odwiedzić ten link, ponieważ będziemy aktualizować artykuł o nowe poprawki, gdy zostaną wydane.

Uwaga: Pamiętaj, że poniższe kroki są w dużej mierze skuteczne w przypadku Meltdown, które jest najbardziej bezpośrednim zagrożeniem dla dwóch luk w zabezpieczeniach. Spectre to wciąż duża niewiadoma, ale badacze bezpieczeństwa umieszczają ją na drugim miejscu na swojej liście, ponieważ jest o wiele trudniejsza do wykorzystania niż Meltdown.

Jak naprawić błędy zabezpieczeń Spectre i Meltdown w systemie Windows

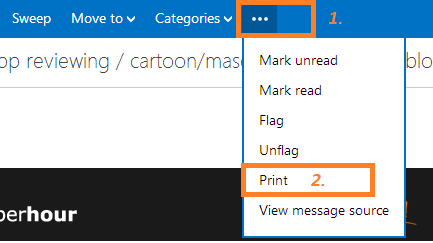

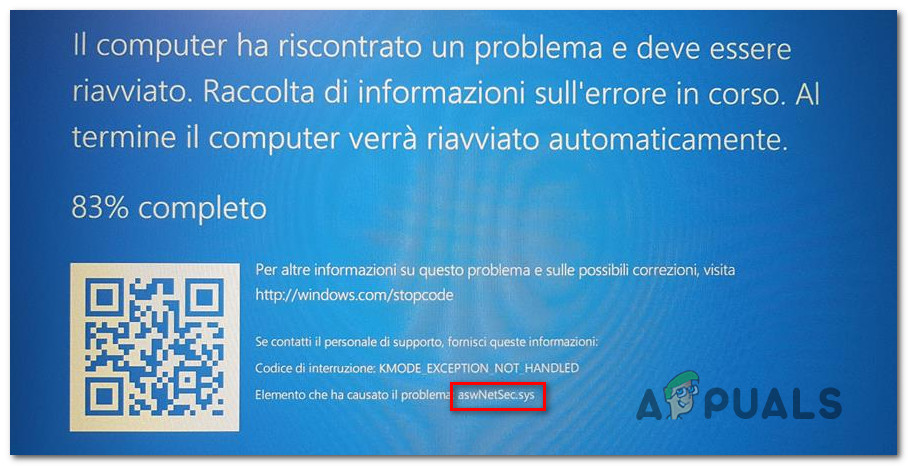

Istnieją trzy główne wymagania, które należy spełnić, aby zapewnić maksymalną ochronę przed nowymi lukami w zabezpieczeniach w systemie Windows - aktualizacja systemu operacyjnego, aktualizacja przeglądarki i aktualizacja oprogramowania układowego. Z punktu widzenia przeciętnego użytkownika systemu Windows najlepszą rzeczą do zrobienia w tej chwili jest upewnienie się, że masz najnowszą aktualizację systemu Windows 10 i surfowanie po sieci za pomocą poprawionej przeglądarki.

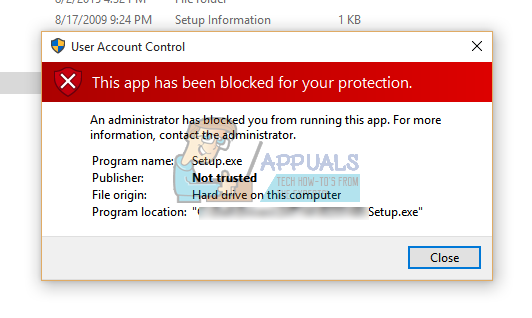

Firma Microsoft wydała już awaryjną poprawkę bezpieczeństwa WU (Aktualizacja systemu Windows). Wydaje się jednak, że aktualizacja nie jest widoczna na niektórych komputerach z powodu pakietów antywirusowych innych firm, które uniemożliwiają zmiany jądra. Eksperci ds. Bezpieczeństwa pracują nad listą obsługiwanych programów antywirusowych, ale są one co najmniej fragmentaryczne.

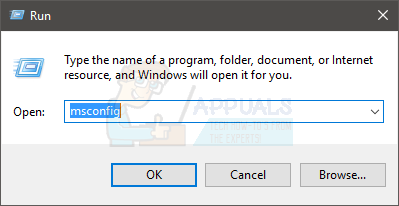

Jeśli nie pojawiła się prośba o automatyczną aktualizację, otwórz okno Uruchom ( Klawisz Windows + R. ), rodzaj ' aktualizacja kontroli ” i uderz Wchodzić . w Aktualizacja systemu Windows kliknij na Sprawdź aktualizacje i zainstaluj nową aktualizację zabezpieczeń, jeśli zostanie wyświetlony monit.

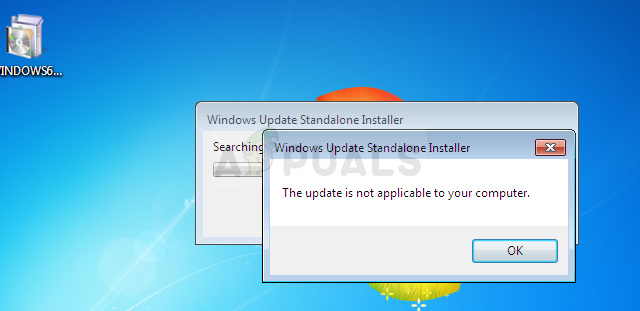

Firma Microsoft udostępniła również łącza do ręcznego pobierania, aby rozwiązać ten problem w systemach Windows 7, Windows 8.1 i Windows 10:

- Windows 7 z dodatkiem SP1

- Windows 8.1

- Windows 10

Uwaga: Powyższe łącza zawierają wiele pakietów aktualizacji zgodnie z różnymi architekturami procesora. Pobierz poprawkę odpowiednią do konfiguracji Twojego komputera.

Jednak ochrona komputera z systemem Windows przed Spectre i Meltdown jest nieco bardziej skomplikowana niż pobranie poprawki zabezpieczeń firmy Microsoft. Drugą linią obrony są poprawki bezpieczeństwa dla używanej przeglądarki internetowej.

- Firefox zawiera już poprawkę począwszy od wersji 57.

- Edge i Internet Explorer dla systemu Windows 10 otrzymały już łaty bezpieczeństwa mające na celu ochronę przed tymi lukami.

- Chrom ogłosił aktualizację zabezpieczeń zaplanowaną na 23 stycznia.

Użytkownicy są proszeni o zaakceptowanie wszelkich automatycznych aktualizacji, aby zapewnić ochronę na poziomie przeglądarki. Jeśli nie masz najnowszej wersji przeglądarki lub aktualizacja nie została zainstalowana automatycznie, odinstaluj ją i pobierz najnowszą wersję.

Na osobnej ścieżce producenci chipów (Intel, AMD i ARM) pracują nad aktualizacjami oprogramowania układowego w celu dodatkowej ochrony sprzętu. Najprawdopodobniej będą one dystrybuowane osobno przez aktualizacje oprogramowania układowego OEM. Jednak praca dopiero się zaczyna, więc może minąć trochę czasu, zanim zobaczymy aktualizacje oprogramowania układowego pojawiające się na naszych urządzeniach. Ponieważ wydawanie aktualizacji oprogramowania układowego należy do producentów OEM, warto spróbować sprawdzić na stronie pomocy technicznej OEM komputera, aby uzyskać informacje o możliwej poprawce.

Mówi się już, że Microsoft współpracuje z producentami procesorów, aby stworzyć narzędzie, które będzie sprawdzać ochronę zarówno oprogramowania układowego, jak i aktualizacji systemu Windows. Ale do tego czasu musimy samodzielnie sprawdzić.

Jak naprawić luki w zabezpieczeniach Spectre i Meltdown na Androida

Urządzenia z Androidem są również narażone na luki w zabezpieczeniach Spectre i Meltdown. Cóż, przynajmniej w teorii. To zespół badawczy Google odkrył luki w zabezpieczeniach i powiadomił producentów chipów (na długo przed tym, zanim prasa się o tym dowiedziała). Stało się to 6 miesięcy przed skoordynowanym ujawnieniem, więc można spekulować, że to opóźnienie pozwoliło Google być lepiej przygotowanym niż konkurencja.

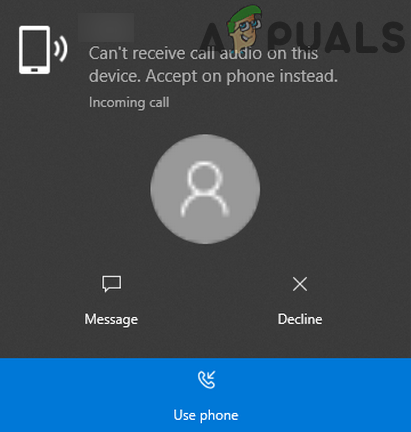

Począwszy od 5 stycznia firma Google zaczęła rozpowszechniać plik nowa aktualizacja zabezpieczeń na Androida, aby chronić się przed Meltdown i Spectre. Biorąc jednak pod uwagę fragmentaryczną naturę Androida, istnieje duże prawdopodobieństwo, że nie dostaniesz go tak szybko, jak chcesz. Oczywiście telefony marki Google, takie jak Nexus i Pixel, miały pierwszeństwo i prawie natychmiast otrzymały OTA.

Jeśli posiadasz telefon z Androidem od innego producenta niż Google, możesz długo czekać. Jednak biorąc pod uwagę zainteresowanie prasy, jakie przyciągają Meltdown i Spectre, mogą znacznie przyspieszyć ten proces.

Ale niezależnie od producenta Androida, przejdź do Ustawienia i zobacz, czy masz nową oczekującą aktualizację. Jeśli nie, przeprowadź dochodzenie w trybie online, aby sprawdzić, czy producent telefonu nie planuje opublikowania poprawki w najbliższym czasie.

Jak naprawić błędy zabezpieczeń Spectre i Meltdown w iOS

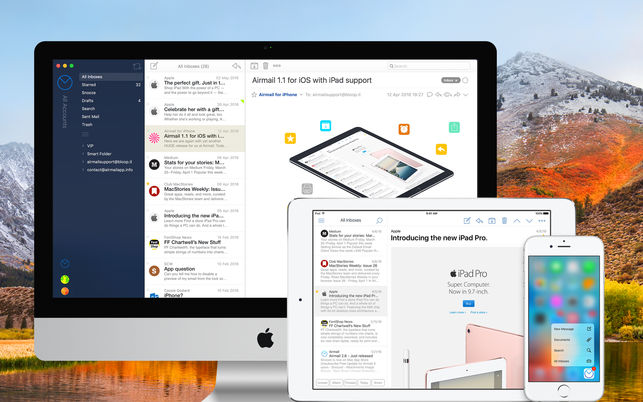

Firma Apple została zdecydowanie zaskoczona, gdy ujawniono dwie luki w zabezpieczeniach. Podczas gdy firma początkowo zaprzeczała, że którekolwiek z jej urządzeń jest dotknięte przez Meltdown i Spectre, od tego czasu doszli do tego przyznać, że wada dotyczy wszystkich iPhone'ów . Ponieważ mają prawie identyczną architekturę procesora, iPady i iPody są w równym stopniu narażone na luki w zabezpieczeniach.

Apple ogłosił, że rozpoczął „procedury łagodzące” dla Meltdown w iOS 11.2, ale nie ogłoszono daty wydania poprawki w starszych wersjach. Wygląda na to, że następna aktualizacja będzie miała na celu podłączenie potencjalnego exploita Javascript w Safari.

Czekając na oficjalne oświadczenie Apple, miej oko na wszelkie nowe aktualizacje dla Twojego iPhone'a, iPada lub iPoda. Iść do Ustawienia> Ogólne> Aktualizacja oprogramowania i zainstaluj wszystkie oczekujące aktualizacje.

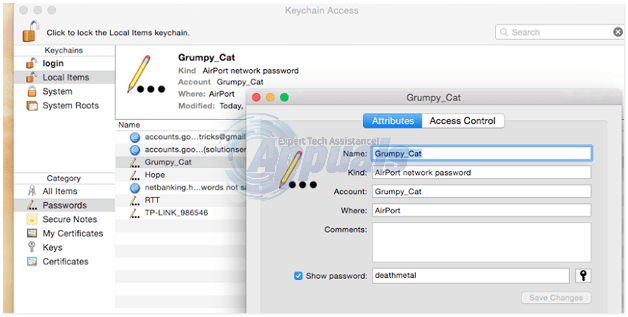

Jak naprawić luki w zabezpieczeniach Spectre i Meltdown na komputerach Mac

Mimo że Apple początkowo nieufnie podchodził do problemu, na komputery Mac mają również wpływ Meltdown i Spectre. Jak się okazuje, prawie wszystkie produkty Apple (oprócz zegarków Apple).

Firma wydała już serię poprawek zaprojektowanych w celu złagodzenia problemu, począwszy od macOS w wersji 10.13.2 , a dyrektor generalny potwierdził, że nadchodzą kolejne poprawki. Nadchodząca aktualizacja przeglądarki Safari zarówno na macOS, jak i iOS, ma rzekomo złagodzić potencjalny exploit Javascript.

Do czasu otrzymania nowych poprawek pilnie stosuj wszelkie aktualizacje z App Store dla systemu OS X lub macOS i upewnij się, że masz najnowszą możliwą wersję.

Jak naprawić błędy zabezpieczeń Spectre i Meltdown w Chrome OS

Wygląda na to, że Chromebooki są urządzeniami z najsilniejszą warstwą ochrony przed Meltdown i Spectre. Firma Google ogłosiła, że wszystkie najnowsze Chromebooki powinny być automatycznie chronione przed tymi nowymi zagrożeniami. Dowolny Chromebook działający na Chrome OS w wersji 63 (wydany w grudniu) powinien już mieć niezbędne poprawki bezpieczeństwa.

Aby zapewnić sobie ochronę, upewnij się, że masz najnowszą aktualizację systemu operacyjnego Chrome. Większość użytkowników korzysta już z wersji 63, ale jeśli nie, zaktualizuj natychmiast.

Jeśli chcesz uzyskać więcej informacji technicznych, możesz wpisać ' chrome: // gpu ” do swojego Omnibara i uderz Wchodzić . Następnie użyj Ctrl + F szukać ' system operacyjny ”Umożliwi to wyświetlenie wersji jądra. Wersje jądra 3.18 i 4.4 są już załatane pod kątem tych luk w zabezpieczeniach.