Moja technologia

Defcon odbył się w Las Vegas w zeszłym tygodniu. Podczas spotkania prelegent, Patrick Wardle, Chief Research Officer w Digita Security, mówił konkretnie i dogłębnie o luce, na którą natknął się w MacOS, która może pozwolić na włamanie do systemu. Powiedział, że po prostu bawiąc się kilkoma wierszami kodu, nauczył się, że syntetyczne interakcje z interfejsem użytkownika systemu mogą utorować drogę do ogromnych problemów z bezpieczeństwem i wykorzystywania.

Interakcje syntetyczne, o których wspomina Wardle, pozwalają zdalnym napastnikom na zmuszanie użytkowników do klikania elementów wyświetlanych na ich ekranie bez zamiaru. Te kliknięcia mogą przyznać niepotrzebne uprawnienia, a jeśli rozszerzenie jądra zostanie załadowane w wyniku takiego wykorzystania, cały system operacyjny może zostać przejęty przy najwyższych uprawnieniach.

Te pojedyncze kliknięcia umożliwiają ominięcie punktów kontrolnych autoryzacji, aby umożliwić wykonywanie aplikacji, autoryzację pęku kluczy, ładowanie rozszerzeń jądra stron trzecich i autoryzację wychodzących połączeń sieciowych. Tak się składa, że wystarczy, że osoba atakująca musi uzyskać dostęp do systemu, uruchomić kody, które go interesują, a także usunąć interesujące go informacje i dokumenty.

W większości przypadków, gdy pojawia się monit o udzielenie pozwolenia jakiemukolwiek procesowi proszącemu o zrobienie prawie wszystkiego na komputerze, dwa razy się zastanawiasz, czy zaufać procesom, które o to proszą. Taktyka manipulacji jednym kliknięciem może spowodować, że przyznasz uprawnienia usługom, nie wiedząc, czy w ogóle są niezawodne czy bezpieczne.

Luka, która to powoduje, CVE-2017-7150 , jest luką występującą w wersjach systemu MacOS wcześniejszych niż wersja 10.13. Ta luka umożliwia nieuprzywilejowanym kodom ataków interakcję z komponentami interfejsu użytkownika, w tym z tymi samymi bezpiecznymi oknami dialogowymi, które pojawiają się z prośbą o pozwolenie na przeniesienie. Zdolność do generowania takich syntetycznych kliknięć w interfejsie użytkownika umożliwia atakującym uzyskanie wszystkich żądanych uprawnień od nieświadomego użytkownika i wykonywanie w systemie wszystkiego, co im się podoba.

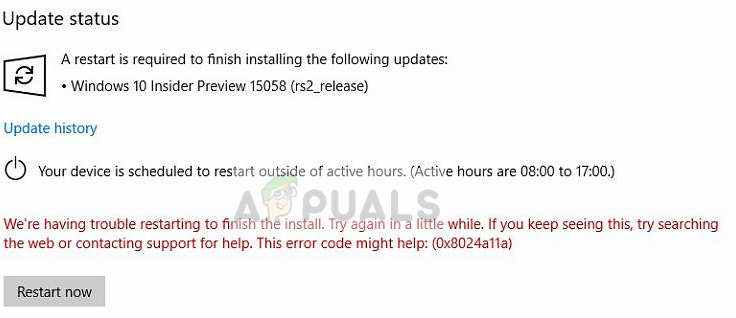

Firma Apple wydała aktualizację mającą na celu złagodzenie tego exploita zero-day. Aktualizacja nosi nazwę „Ładowanie rozszerzenia jądra wspomaganego przez użytkownika” (Kext), a aktualizacja zapewnia, że generowanie syntetycznego pojedynczego kliknięcia nie może nastąpić, ponieważ użytkownicy są zobowiązani do samodzielnego wykonywania kliknięć.

![[FIX] Kod błędu Nintendo Switch 9001-0026](https://jf-balio.pt/img/how-tos/79/nintendo-switch-error-code-9001-0026.png)