Atak wymiany karty SIM

W dzisiejszym świecie modernizacji i technologii nasze życie stało się całkowicie zdigitalizowane, tj. Polegamy na elektronicznych gadżetach przy wykonywaniu każdej czynności. Tak duży rozwój w istocie bardzo nas pocieszył, ale z tej samej strony spowodował również większe zagrożenie dla naszej prywatności. Im więcej informacji przekazujemy różnym platformom internetowym z tzw. Powodu ich zabezpieczenia, tym bardziej narażone i narażone są. W tym stanie rzeczy napastnicy, źli faceci, hakerzy lub jak ich nazwiesz, znajdują złote szanse na włamanie się do twojego życia osobistego, kradnąc twoje ważne informacje, a następnie denerwują cię swoją własną taktyką szantażu.

Każdego dnia cyberprzestępcy znajdują zupełnie nowe sposoby przechwytywania Twoich danych osobowych i niestety środki, które podejmujemy w celu ochrony naszej prywatności, nie są wystarczające. Jedno z takich złośliwych działań jest znane jako Atak wymiany karty SIM który obecnie rozwija się bardzo szybko, pozostawiając swoim ofiarom jedyną możliwość pożałowania ich nieostrożności. W tym artykule postaramy się zdobyć dogłębną wiedzę na temat tego ataku, a także poznamy kilka środków ochronnych, za pomocą których możemy uchronić się przed staniem się ofiarą tego ataku.

Atak wymiany karty SIM

Co to jest atak wymiany karty SIM?

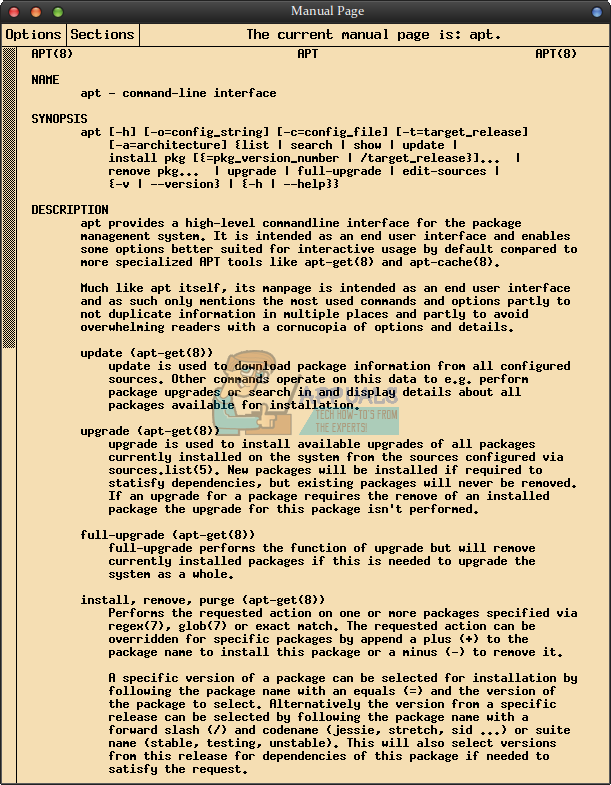

DO Wymiana karty SIM atak jest formą Kradzież tożsamości atak polegający na tym, że haker udaje Ciebie przed dostawcą Twojej sieci komórkowej i fałszuje historię typu „Zgubiłem gdzieś telefon komórkowy lub został skradziony itp.” a następnie prosi operatora sieci komórkowej o wydanie mu innej karty SIM z Twoim numerem. Ten atak jest również znany jako SIM Intercept atak. Teraz pojawia się pytanie, w jaki sposób ktoś może zapewnić agenta obsługi klienta, że jest prawdziwym właścicielem dowolnej liczby, zakładając, że dostawcy sieci komórkowych zwykle mają bardzo ścisłe procedury bezpieczeństwa.

Cóż, te procedury bezpieczeństwa są albo nieaktualne, albo nie są już wystarczające, aby chronić Cię przed atakiem SIM Swap. Pytania, które zazwyczaj zadaje Ci agent obsługi klienta przed wydaniem kolejnej karty SIM z tym samym numerem, to: „Jakie jest Twoje pełne imię i nazwisko?”, „Jaki jest Twój numer CNIC?”, „Jakie jest imię Twojej matki?”, „Jakie czy Twój numer telefonu komórkowego? ”,„ Jaki jest Twój adres e-mail? ” itd. i ludzie zakładają, że te pytania wystarczą, aby rozpoznać fałszywe i prawdziwe tożsamości. Jednak z powodu inżynierii społecznej nie jest to już prawdą.

Co to jest inżynieria społeczna?

Inżynieria społeczna definiuje się jako czynność gromadzenia jak największej ilości danych o osobie za pośrednictwem wszystkich platform społecznościowych, z których ta osoba korzysta. Można to zrobić po prostu wysyłając fałszywe wiadomości i e-maile z prośbą o podanie danych osobowych. Hakerzy robią dokładnie to samo, ponieważ większość ludzi w dzisiejszych czasach ma zwyczaj ujawniania całego swojego życia w mediach społecznościowych. Nie ma już nic lepszego niż tajemnica czy prywatność. W wyniku tej nieostrożności naruszenia prywatności są obecnie bardzo powszechne. Hakerzy mogą łatwo zebrać wszystkie informacje z tych platform, których potrzebują, aby agent obsługi klienta uwierzył, że są uprawnionymi użytkownikami. Najgorsze jest to, że haker nie musi nawet fizycznie kraść telefonu komórkowego lub karty SIM, a może po prostu uzyskać wszystkie wymagane szczegóły za pomocą inżynierii społecznej.

Więc teraz możesz się zastanawiać, co dobrego by zrobił hakerowi zdobycie Twojego numeru? Mam na myśli to, że biorąc pod uwagę fakt, że mobilne simy są obecnie dostępne w tak bardzo przystępnej cenie, że każdy może dostać nową, kiedy tylko chce, to po co kradnąć czyjś numer? Cóż, odpowiedź na to pytanie jest nieco zbyt złożona i podstępna. A najsmutniejsze i najdziwniejsze jest to, że wszelkie środki, jakie podejmiemy w celu ochrony naszej prywatności, w końcu są przyczyną jeszcze większego problemu.

Był czas, kiedy większość platform społecznościowych zdecydowała, że musi istnieć dodatkowa warstwa bezpieczeństwa, inna niż zwykłe umożliwienie użytkownikowi zalogowania się przy użyciu jego identyfikatora użytkownika i hasła. Ciągle myśleli o innych poświadczeniach, które powinni ustawić jako opcję odzyskiwania konta i niestety, większość z nich zakończyła się tworzeniem numerów telefonów komórkowych w celu odzyskania kont. Oznacza to, że większość platform społecznościowych będzie teraz prosić Cię o numer telefonu komórkowego, aby za każdym razem, gdy utracisz dostęp do swoich kont, możesz go odzyskać, wprowadzając hasło, które jest wysyłane na Twój telefon komórkowy przez sieć społecznościową i zgodnie z oczekiwaniami większość z nas uznała to za bardzo wygodne.

Nadmiernie używane numery telefonów komórkowych i adresy e-mail do odzyskiwania kont

Jednak ze względu na udostępnianie naszych osobistych numerów telefonów komórkowych na tych platformach społecznościowych, bardzo ryzykowaliśmy nasze życie. Gdy staniesz się ofiarą ataku SIM Swap, Twój telefon komórkowy stanie się całkowicie bezużyteczny, ponieważ nie możesz go już używać do wykonywania lub odbierania połączeń, wysyłania lub odbierania wiadomości, a nawet logowania się na którekolwiek z kont, które wymagały Twojego numeru telefonu. To nie koniec następstw tego ataku, a to dopiero początek. Haker może teraz łatwo uzyskać dostęp do twoich kont bankowych lub innych kont, które wysyłają Hasła jednorazowe ( OTP ) na telefony komórkowe, ponieważ teraz te hasła zostaną przesłane na telefon komórkowy hakera.

Co więcej, ci hakerzy mogą również otwierać fałszywe konta bankowe na Twoim numerze telefonu komórkowego, a następnie wykorzystywać je do nielegalnych transakcji. Jeśli te oszustwa kiedykolwiek zostaną złapane, wyższe władze mogą nadal nie być w stanie złapać prawdziwego winowajcy, ponieważ w pewnym sensie wydajesz się być winowajcą tylko dlatego, że Twoje złożone dane osobowe są wykorzystywane w tych oszustwach. Atak SIM Swap od czasu jego wynalezienia spowodował utratę miliona dolarów dla różnych osób.

Niszczycielskie konsekwencje ataku wymiany karty SIM

Jak możesz uchronić się przed atakiem zamiany Simów?

Do tej pory wszyscy dobrze zrozumieliśmy, jak niszczycielski może być atak wymiany karty SIM, jeśli kiedykolwiek staniemy się jego ofiarą. Właśnie dlatego ludzie mówią, że „lepiej zapobiegać niż leczyć”. Dlatego wymieniamy tutaj niektóre środki ostrożności, które możesz podjąć, aby zabezpieczyć się przed tym niszczycielskim atakiem.

- Pierwszą i najważniejszą rzeczą, której musimy się nauczyć, jest POWIEDZ NIE REKLAMUJ SWOJEGO ŻYCIA PUBLICZNIE . Obejmuje to wszystkie historie na Facebooku, Instagramie, WhatsApp, które publikujemy beztrosko, niezależnie od ich konsekwencji. Są bardzo dobrym sposobem na ujawnienie swojego życia osobistego.

- Unikaj niepotrzebnego podawania swoich numerów telefonów i adresów e-mail platformom, które ich nie wymagają.

- WYJDŹ ZE SWOICH STREF KOMFORTU . W tym stwierdzeniu chcę wskazać na jeden bardzo powszechny zwyczaj ludzi w dzisiejszych czasach, tj. Ustawiają te same hasła do wszystkich swoich kont tylko dla własnej wygody. Czy wiesz, jakie to może być szkodliwe? Oznacza to wyraźnie, że jeśli którekolwiek z Twoich kont zostanie zaatakowane, wszystkie połączone konta z łatwością staną się ofiarą tego ataku.

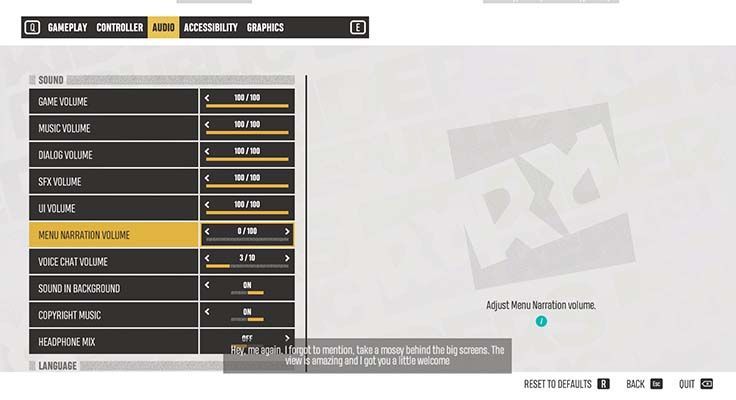

- Natychmiast przełącz się na Uwierzytelnianie dwuskładnikowe metody inne niż proste uwierzytelnianie na podstawie numeru telefonu komórkowego.

Uwierzytelnianie dwuetapowe oparte na wiadomościach SMS nie jest wystarczające

- Przestań przesyłać pliki tekstowe zawierające hasła do magazynu w chmurze, ponieważ jeśli Twoje konto magazynu w chmurze kiedykolwiek zostanie naruszone, będziesz skazany na zagładę.

- Do rozmów prywatnych używaj aplikacji do przesyłania wiadomości innych niż SMS ponieważ SMS-y nie są chronione przez pełne szyfrowanie.

Używaj aplikacji do przesyłania wiadomości, które oferują szyfrowanie od końca do końca

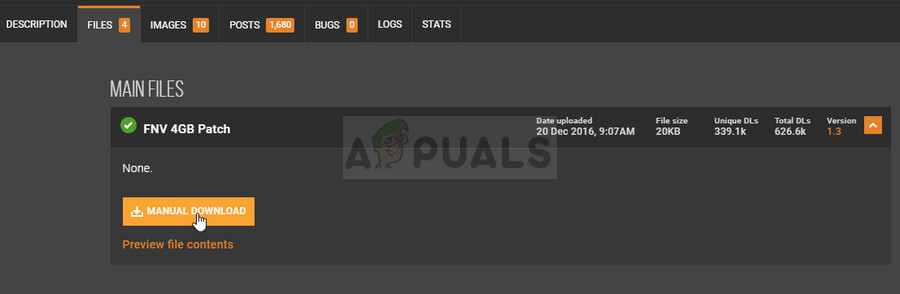

- Spróbuj skonfigurować KOŁEK za aktywację karty SIM, jeśli masz taką opcję, ponieważ uniemożliwi to hakerowi użycie Twojego numeru, nawet jeśli otrzyma nową kartę SIM wydaną na ten sam numer.

- Wreszcie, gdy tylko dowiesz się, że zostałeś zaatakowany przez atak wymiany karty SIM, zauważając nietypowe zachowanie telefonu komórkowego lub otrzymując takie e-maile od operatora sieci komórkowej, że nowa karta SIM została wydana na Twój numer, a następnie natychmiast skontaktuj się z operatorem sieci komórkowej, aby poinformować o problemie, aby mógł jak najszybciej zablokować kartę SIM i spróbować znaleźć winowajcę. Przedstaw to również do wiadomości swojego banku i poproś go, aby nie dokonywał żadnych transakcji na Twoje nazwisko, dopóki problem nie zostanie rozwiązany. Może to uchronić Cię przed poważną stratą.