Źródło ilustracji dla Androida - Fossbytes

Firma Google ciężko pracowała nad czyszczeniem kodu Androida i zwiększaniem bezpieczeństwa przyszłych wersji. W tym roku konsekwentnie dokonywali wyborów projektowych, które ułatwiłyby wdrażanie poprawek zabezpieczeń. Wydaje się, że nawet po żmudnych wysiłkach twórców, aby załatać luki w zabezpieczeniach, pojawia się nowa.

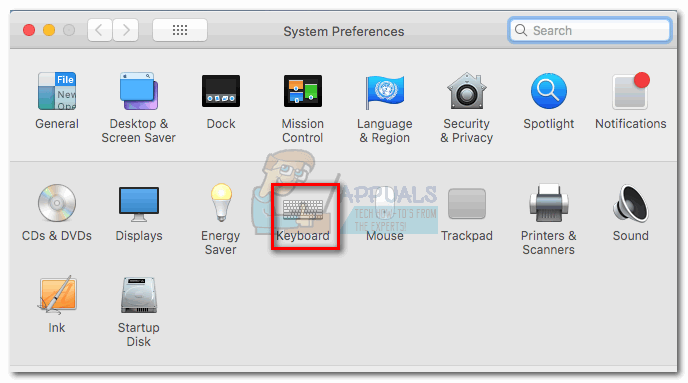

W Androidzie wykryto lukę RSSI transmisje przez naukowców. Ponieważ Android jest oprogramowaniem typu open source, istnieje kilka metod komunikacji między różnymi aplikacjami i systemem operacyjnym. Aplikacje mogą wykorzystywać kanał „intencji” do nadawania komunikatów w całym systemie, które mogą być odbierane przez inne aplikacje. Istnieją sposoby na powstrzymanie transmisji przed przechodzeniem do określonych aplikacji, ale z powodu zaniedbania ze strony niektórych programistów ograniczenia te nie są nakładane prawidłowo.

Google zaimplementował uprawnienia w systemie Android, które monitują użytkownika, zanim system operacyjny przekaże odpowiednie dane do aplikacji. Jest to świetna funkcja bezpieczeństwa, ale niestety nie jest wymagane żadne specjalne zezwolenie, aby transmitować wartość siły Wi-Fi. Siła sygnału odbieranego przez urządzenie jest reprezentowana przez wartości RSSI. Chociaż nie ma to związku z wartościami dBm (fizycznymi).

Wersja 9.0 systemu Android ma inne „przeznaczenie” dla tych wartości, „ android.net.wifi.STATE_CHANGE ”. Podczas gdy starsze wersje nadal używają „ android.net.wifi.RSSI_CHANGED ” zamiar. Oba przekazują wartości RSSI poprzez rozgłaszanie, pomijając wymagane normalnie uprawnienia.

Według artykułu źródłowego z straży nocnej , może to być replikowane przez zwykłych użytkowników. Wystarczy zainstalować „ Wewnętrzny monitor nadawcy ”I uruchom ją. Będziesz mógł obserwować wartości RSSI nadawane z Twojego urządzenia.

Zostało to nawet przetestowane na kilku urządzeniach przez straży nocnej .

Pixel 2, Android 8.1.0, poziom aktualizacji lipiec 2018

Nexus 6P, Android 8.1.0, poziom aktualizacji lipiec 2018 r

Moto G4, system Android 7.0, poziom poprawek z kwietnia 2018 r

Kindle Fire HD (8 generacji) z systemem Fire OS 5.6.10, który jest rozwidlony z Androida 5.1.1, zaktualizowany w kwietniu 2018 r

Jako router był używany ASUS RT-N56U z najnowszym oprogramowaniem

Wszystkie z nich wykazały unikalny zakres wartości RSSI.

Odpowiedź Google

Firma Google przyznała się do tego problemu i sklasyfikowała go jako exploit na średnim poziomie. Zostało to częściowo naprawione w Androidzie 9.0, ponieważ jednym z celów nie było generowanie poufnych danych.

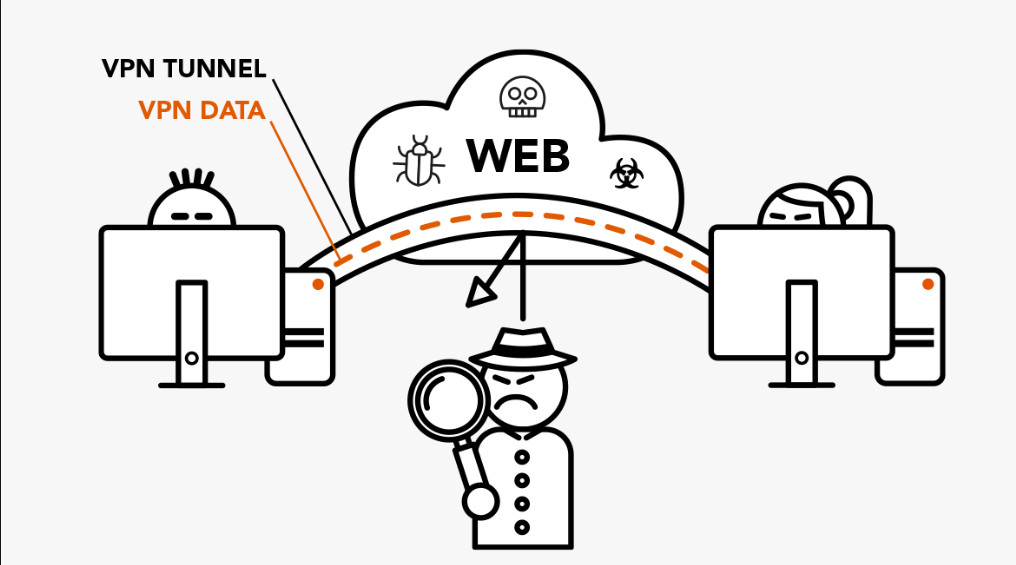

Wartości RSSI mogą służyć do geolokalizacji osób w lokalnych sieciach Wi-Fi. Biorąc pod uwagę, że ma to wpływ na każdy telefon z Androidem, niezależnie od producenta, może to stać się poważnym problemem bezpieczeństwa, jeśli nie zostanie załatany.

Tagi Bezpieczeństwo Androida Dane